吉林查询机咨询

在设计触摸查询机系统时,考虑无障碍访问功能可以从以下几个方面入手:首先,提供多种操作方式。除了触摸操作,增加物理按键或遥控器操作选项,方便肢体活动不便的用户。在界面设计上,使用高对比度的颜色组合,方便视障用户区分和识别信息。同时,提供字体大小调整功能,满足不同视力水平用户的需求。对于听力障碍用户,配备字幕或文字提示功能,确保信息的有效传达。语音交互功能要具备清晰、可调节的语速和音量设置,并且支持多种语言和方言。确保触摸屏幕的灵敏度可调节,以适应不同力度的触摸操作。提供辅助导航和引导,例如清晰的步骤提示和操作说明,帮助认知障碍用户顺利使用。进行无障碍功能的测试,邀请不同能力的用户参与,收集反馈并不断优化系统。查询机尺寸选择应根据空间大小和用户流量,如大厅选用大尺寸,角落或通道狭窄处选小尺寸。吉林查询机咨询

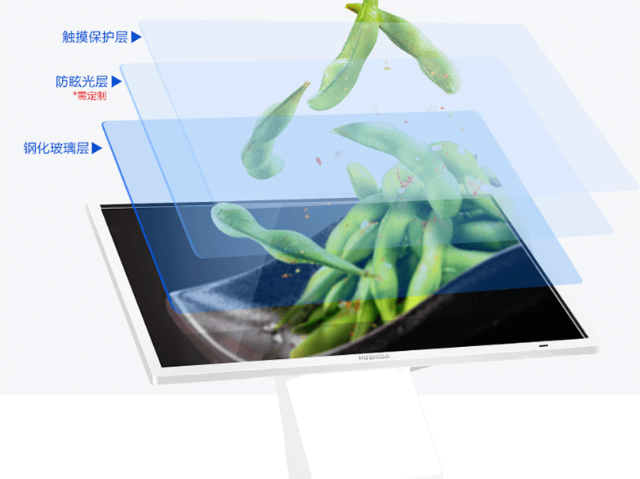

电容式触摸屏优点在于响应速度快、支持多点触控,操作流畅,能提供良好的用户体验。其缺点是容易受到电磁干扰,且对非导电物体的触摸不敏感,成本相对较高。电阻式触摸屏优点是成本较低,对压力感应较为准确,可用任何物体进行触摸操作。然而,它的透光率较低,显示效果稍差,且容易在表面产生划痕,影响使用寿命。红外式触摸屏优点是稳定性高、耐久性强,可适应较大尺寸和恶劣环境。但缺点是可能因灰尘或障碍物干扰而产生误触,分辨率相对较低。表面声波式触摸屏优点是清晰度高、定位准确、反应灵敏。不过,它怕脏怕刮,易受灰尘和水滴影响,且生产成本较高。巨幕查询机优化价格查询机通过优化算法,简化操作界面进一步提升查询效率。

触摸查询机为银行带来了一系列的好处:对于客户而言,触摸查询机提供了便捷的自助服务。他们可以自行查询账户余额、交易明细、利率信息等,无需排队等待柜台服务,节省了时间。能够引导客户办理各类业务,如开户、转账、理财购买等,提高了业务办理的效率和准确性。银行可以通过触摸查询机展示金融产品和服务,进行营销,增加客户对产品的了解和购买意愿。有助于优化银行的服务流程,减轻柜台工作人员的压力,使他们能够专注于处理更复杂和个性化的业务。触摸查询机还能收集客户的操作数据和偏好,为银行的数据分析和市场策略制定提供依据。例如,客户想要了解不同理财产品的收益情况,通过触摸查询机清晰对比后做出选择;银行工作人员根据查询机收集的客户常查询业务,优化服务流程,提升整体服务质量。触摸查询机的应用提升了银行的服务水平和竞争力。

评估和选择适合您需求的触控查询机,可以从以下几个方面进行:首先,明确您的使用场景和需求。不同的场景和需求对触控查询机的要求不同,如旅游景区可能需要多语种支持和实时信息查询功能,而企业内部则可能更注重信息共享和沟通。其次,关注触控查询机的硬件配置,如液晶屏类型、处理器性能、内存容量等。IPS液晶屏在分辨率、使用期限和稳定性方面表现优异,是不错的选择。同时,高性能的处理器和大容量内存可以确保设备的流畅运行和数据处理能力。再者,考察触控查询机的触摸技术。电容触摸和红外触摸技术具有较高的灵敏度和反应速度,且支持多点触控,能够提升用户体验。此外,功能应用也是评估的重要因素。触控查询机应具备基本的信息查询功能,并可根据需求扩展其他功能,如上网、办公、注释等。同时,操作系统的选择也应考虑其易用性和稳定性。选择有实力和良好售后服务的生产商。品牌 度高的生产商往往能提供更高质量的产品和更完善的售后服务,确保您的使用体验。综上所述,通过综合考虑使用场景、硬件配置、触摸技术、功能应用和生产商实力等因素,您可以评估和选择出适合您需求的触控查询机。查询机在教育领域的应用场景包括智能教室、图书馆自动化管理等。

触摸查询机可以通过以下措施来防止病毒入侵和数据泄露:安装可靠的杀毒软件和防火墙,并保持其及时更新。这些软件能够实时监测和拦截潜在的病毒、恶意软件和网络攻击。限制外部设备的接入,如 U 盘、移动硬盘等,防止通过外接设备传播病毒或窃取数据。若确有需要,对接入的设备进行严格的病毒扫描。对操作系统和应用程序进行及时的补丁更新,修复可能存在的安全漏洞,降低被攻击的风险。设置严格的用户访问权限,只有经过授权的人员能够访问和操作敏感数据,避免无关人员接触重要信息。采用数据加密技术,对存储和传输中的数据进行加密处理,即使数据被窃取,也难以被解读。定期对系统进行安全审计,检查是否存在异常活动和潜在的安全隐患。加强员工的安全意识培训,让他们了解常见的网络威胁和防范措施,避免因人为疏忽导致的安全问题。查询机的安全防护措施包括但不限于使用防病毒软件、合理设置账户权限等。辽宁查询机有质

触控一体机的便捷性使其在各类场所迅速普及,成为不可或缺的工具。吉林查询机咨询

触摸查询机可以通过以下多种方式来保障用户的数据安全:首先,采用严格的用户认证和授权机制。只有经过合法认证的用户才能访问和操作相关数据,并且根据用户的权限级别限制其所能获取和处理的数据范围。对传输中的数据进行加密处理。无论是通过网络连接到后台数据库,还是在设备之间进行数据交换,都使用加密技术,防止数据被窃取或篡改。定期进行系统更新和漏洞修复,及时堵住可能被利用的安全漏洞,降低被攻击的风险。安装可靠的防火墙和防病毒软件,实时监测和阻挡恶意软件的入侵,保护系统和数据的安全。对用户输入的数据进行有效性和安全性验证,防止恶意代码或非法字符的输入。限制数据的存储时间和范围,对于敏感数据,在使用后及时清理,不进行长期保存。建立数据备份和恢复机制,确保在遭遇意外情况时,能够快速恢复数据,减少损失。吉林查询机咨询