河北电脑信息资产保护程序

在商业秘密制度发展史上,伴随着其理论基础由合同转向财产理论,秘密—公开二分法即已产生并长期存在。19世纪后期,普通法法院主要类比财产权制度构建商业秘密制度,即由于占有是财产权取得的前提,要取得财产权,必须建立对物的排他性控制并体现其个人所有的意图;对信息建立财产权保护,权利人同样要占有该信息。由于信息难以像有体物进行物理上的控制,占有信息排除他人干涉的方式就是保密,只要信息通过保密不为公众所知悉即可获得财产权保护,一旦公开所有权利均宣告终止。如何在跨国业务中处理信息安全法律?河北电脑信息资产保护程序

随着互联网技术的发展,信息已然成为现代社会中一个不可或缺的资源。大量的信息正在呈现出增长的趋势,包括公司保有的重要资源、涉及公司经营的商业信息、个人身份信息等。这些信息尤其是包含了知识产权、客户、合作伙伴、财务、管理甚至国家等内容,其安全保护的重要性也在增加。信息资产保护即是为了实现这个保护的目的而需要采取的全面性的措施。作为信息时代下,信息安全已经成为了重要的安全领域之一,全球各国企业、个人都在加强信息安全的建设和管理。特别是一些金融、电信运营等领域,信息资产的安全防护更是关系到国家、企业和个人的生存和发展利益。信息资产保护即是通过信息安全技术、管理规范和专业服务等手段,保障各类信息系统、网络、数据在使用、传输、存储过程中不受未经授权的访问、破坏和泄露,以确保信息资产的完整性、可靠性和保密性,更好地服务于企业的运营和发展。金昌电脑信息资产保护流程什么是人工智能在信息安全中的应用?

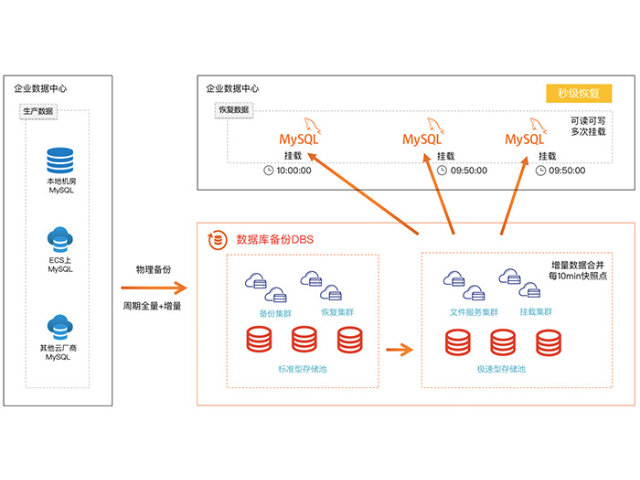

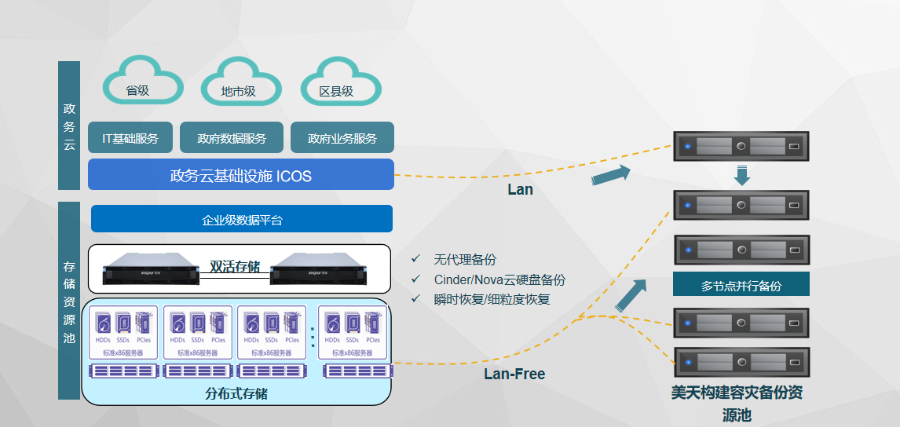

网络安全是数据安全的重要组成部分。采用防火墙、入侵检测系统等技术可以保护网络免受恶意攻击和未经授权的访问。此外,还需要定期进行漏洞扫描和修复工作,以确保网络系统的安全性和稳定性。网络安全措施还包括网络监测和实时响应,以及网络流量分析和入侵检测,这些都可以确保数据在网络中的安全传输。数据备份与恢复数据备份是防止数据丢失或损坏的重要措施。企业应建立定期的数据备份机制,并采用分布式存储、容灾备份等技术手段来提高数据备份的可靠性和恢复效率。在数据丢失或损坏时,可以迅速恢复数据,确保业务的连续性。

随着技术的不断发展,我们还需关注一些新兴的安全技术和趋势。例如,区块链技术因其去中心化、不可篡改的特性,在数据溯源、防篡改等方面具有广泛应用前景。人工智能和机器学习技术则可以用于智能识别和分析安全威胁,提高安全防护的效率和准确性。此外,随着物联网设备的普及和5G等通信技术的推广,我们还需要关注物联网安全和边缘计算安全等新兴领域的发展。在数据安全与信息资产保护方面,企业还需注意法律法规的遵循和合规性要求。各国都在加强数据安全和个人隐私保护方面的立法工作,企业应密切关注相关法律法规的更新和变化,确保自身的业务操作符合法律法规的要求。同时,企业还应积极参与数据安全标准和规范的制定和推广工作,为行业的健康发展贡献力量。如何确保数据在销毁过程中的安全性?

保障公司机密信息安全保护信息资产的首要目的是防止机密信息泄露,保护公司的利益。商业机密、技术资料等一旦泄露,可能会对企业造成重大损失。增强公司竞争力防止商业机密被竞争对手获取,是保持企业竞争优势的重要手段。通过有效的信息资产保护,企业能够确保其技术秘密、营销策略等不被泄露,从而保持其市场竞争力。符合法律法规要求各国监管机构对数据保护有明确的规定和要求,企业必须遵守相关法律法规,避免因信息泄露带来的法律风险。例如,欧盟的《通用数据保护条例》(GDPR)和美国的《加州消费者隐私法案》(CCPA)等。提高员工信息安全意识通过信息资产保护,企业能够规范公司内部信息管理流程,提高员工的信息安全意识,确保信息在各个环节都得到妥善保护。维护公司声誉和形象信息泄露不仅会造成经济损失,还会对企业的声誉和形象造成负面影响。通过有效的信息资产保护,企业能够避免此类事件的发生,维护其良好的社会形象。保护资源是企业的重要资产,对于企业的市场营销、客户关系管理等方面具有重要意义。保护客户的安全,能够维护企业的客户关系,提高企业的客户满意度和忠诚度。保护知识产权技术泄露是企业面临的重要风险之一。通过信息资产保护。 什么是加密技术,它在信息保护中的作用是什么?虚拟机信息资产保护措施

什么是信息资产审计,其目的和流程是什么?河北电脑信息资产保护程序

加密技术的应用加密技术是保护敏感信息的重要手段。通过对数据进行加密处理,即使数据在传输或存储过程中被截获,也无法被未经授权的用户获取。随着量子计算等技术的发展,企业应关注下一代加密标准,确保加密技术的长期有效性。身份与访问管理身份与访问管理是确保只有授权用户才能访问敏感信息的关键。通过实施强密码策略、多因素认证和基于角色的访问控制,企业能降低因身份盗用或权限滥用导致的安全风险。做好信息资产保护对企事业单位都至关重要。河北电脑信息资产保护程序

上一篇: 兰州软件信息资产保护服务商

下一篇: 鞍山个人数据安全技术服务方法