即时通讯管控报价

数据泄密对知识产权和专门需要产生以下影响:知识产权损失:如果被泄漏的数据包含了未公开的专门、技术或商业机密,那么泄密需要导致知识产权的失去或价值的降低。他人需要通过访问泄漏的数据来获得您的创新或商业机密,从而损害您的知识产权。竞争优势丧失:泄露知识产权相关数据需要会使其他竞争对手获取您的专门和技术信息,从而损害您在市场上的竞争优势。他们需要会利用这些信息来开发类似的产品或技术,缩小您的市场份额。法律后果:泄露知识产权相关数据需要导致法律纠纷和侵权诉讼。如果您的专门或创新被他人未经授权地使用或复制,您需要需要采取法律行动来保护自己的权益。商业声誉受损:数据泄露事件需要损害您的企业形象和声誉,尤其是如果您不能妥善处理和修复此类事件。客户、合作伙伴和投资者需要会对您的安全性和数据保护能力产生质疑,从而影响您的业务关系和市场声誉。强调远程工作环境中的数据防泄密重要性,并提供相关的安全指导和支持。即时通讯管控报价

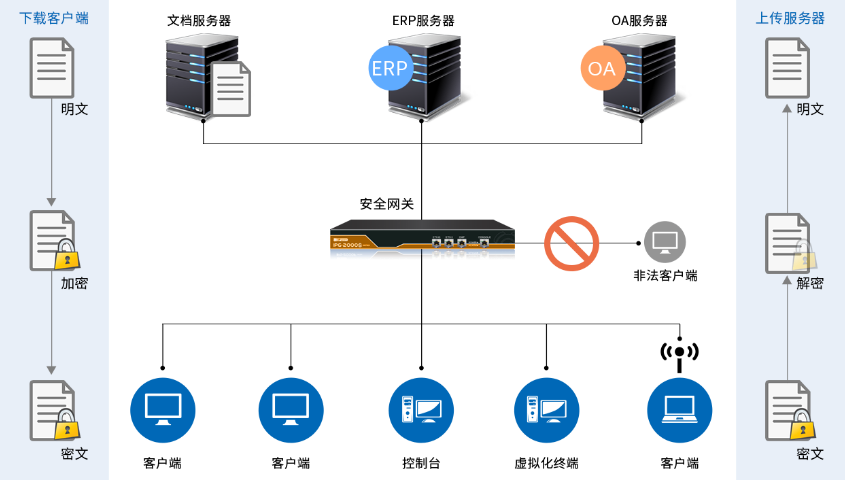

应对网络攻击导致的数据泄密是确保数据安全的关键。以下是一些可以采取的措施:实施网络安全措施:使用防火墙、入侵检测和预防系统、反病毒软件等来保护网络免受恶意软件和攻击的影响。强化身份验证和访问控制:使用强密码、多因素身份验证、访问控制列表和权限管理来限制对系统和数据的访问。加密敏感数据:对存储在网络中传输的敏感数据进行加密,确保即使数据被窃取,攻击者也无法解读其内容。定期备份和灾难恢复计划:定期备份数据,并建立灾难恢复计划,以便在数据泄密或丢失的情况下能够尽快恢复系统。机械行业数据防泄密系统方案使用安全性能指标和报告来评估数据防泄密措施的有效性和合规性。

进行网络流量分析是一种有效的方式来检测和预防数据泄密。以下是一些步骤和方法:收集网络流量数据:通过使用网络流量分析工具,如网络监视器或数据包捕捉工具 (例如Wireshark),收集并记录网络上的流量数据。识别正常流量模式:通过对正常情况下的网络流量进行分析,了解典型的流量模式和行为。这需要包括了解特定应用程序和服务的通信模式,以及正常的数据传输模式。检测异常流量:基于正常流量模式,使用网络分析工具来监视和检测异常的流量行为,例如大量传输数据量、非常规的通信端口或协议使用、未经授权的访问尝试等。这些异常需要是数据泄密的迹象。使用网络监测工具:利用专门的网络监测工具,如入侵检测系统 (IDS) 和入侵防御系统 (IPS),来监控流量,并检测和阻止潜在的数据泄密行为。这些工具可以及时响应和阻止可疑的网络流量。

保护移动设备上的数据是至关重要的,以下是几种保护移动设备数据免受泄密风险的常见方法:使用强密码或生物识别:在移动设备上启用强密码或生物识别功能(如指纹、面部识别),以确保只有授权人员能够访问设备和其中的数据。密码应复杂且单独有的,同时定期更改密码以增加安全性。加密数据:对移动设备上存储的敏感数据进行加密,确保即使设备丢失或被盗,人们无法轻易访问这些数据。可以使用设备本身提供的加密功能,或者使用加密应用程序或工具来实现数据加密。更新操作系统和应用程序:定期更新移动设备的操作系统和应用程序,以获取较新的安全补丁和功能改进。这有助于修复已知漏洞,提高设备的安全性。建立跨部门的数据安全管理团队,协调数据防泄密的工作和流程。

应对社交媒体渠道导致的数据泄密,可以采取以下措施:审查隐私设置:检查并设置社交媒体账号的隐私设置,确保个人信息只对有限的人或特定的群体可见。限制谁可以查看个人资料、帖子和照片等内容,可以提高数据的安全性。减少个人信息的公开分享:避免在社交媒体上公开分享过多的个人信息,尤其是敏感信息,如手机号码、住址、生日等。不要将登录凭据、银行账号或其他敏感数据分享在任何社交媒体上。谨慎接受好友请求:要小心接受陌生人的好友请求。确保只接受你认识或信任的人的请求,以减少被未知实体获取个人数据的风险。可定期清理好友列表,删除不熟悉或不信任的联系人。定期审查和更新数据防泄密策略,以适应不断变化的安全威胁。广州文档管理系统多少钱

数据防泄密应考虑合规性要求,保护用户的合法权益。即时通讯管控报价

应对物理访问控制系统导致的数据泄密问题,可以采取以下一些措施来减轻风险:强化门禁措施:确保建筑物和房间的门禁控制系统得到正确安装和运行,并使用高质量的物理门锁和访问卡等凭证。限制只有经过授权的人员才能进入敏感区域。视频监控:使用闭路电视监控摄像头来监视关键区域,记录和存储图像和视频,以便于事后审查和追踪。这有助于监测和确定潜在的物理安全威胁。安全巡逻和警务:实施定期的安全巡逻,并配备专门的保安人员来监控和应对异常情况。建立紧急事件响应计划,并进行相应的培训和演练。即时通讯管控报价

上一篇: 民航超融合哪家好

下一篇: 广东应用虚拟化SBC作用