入侵防范

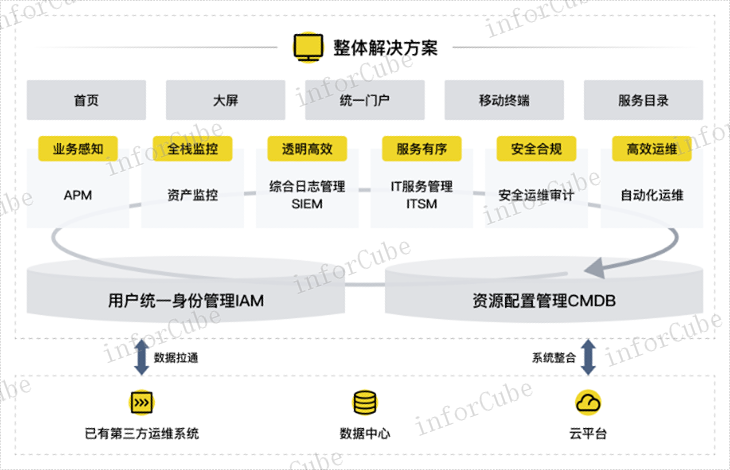

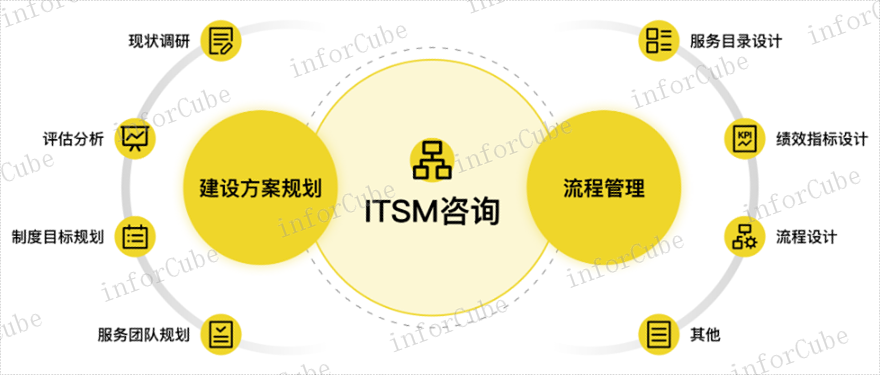

IT服务管理(ITSM)系统可以帮助组织更好地管理其运营和维护,从而提高系统可靠性和可维护性。通过ITSM系统,组织可以更好地跟踪和管理系统的运行和维护情况,以确保系统的可靠性和可维护性。ITSM系统可以帮助组织更好地管理其变更和发布,从而提高变更管理的效率和可靠性。通过ITSM系统,组织可以更好地跟踪和管理变更和发布过程,以及评估其影响和风险。ITSM系统可以帮助组织更好地管理其服务质量和服务水平,从而提高用户满意度和业务效益。通过ITSM系统,组织可以更好地跟踪和监控服务质量和用户满意度,以及提供更好的服务和支持。ITSM系统是一个综合性的解决方案,可以帮助组织从多个角度和维度来管理和优化其服务和业务。通过ITSM系统,组织可以更好地了解其服务和业务的情况,以及实现相应的管理和优化。ITSM系统是一种基于IT技术的服务管理解决方案,可以帮助组织更好地管理和交付其服务和产品。通过ITSM系统,组织可以更好地管理其服务流程、IT资产、供应商、合同、项目、风险和合规性等方面,从而提高服务质量、用户满意度、效率和业务效益。

如何提高企业运维人员的工作效率?入侵防范

智能运维系统可以帮助组织更好地实现其运维目标。在当前的信息时代,运维成为组织不可忽视的重要问题。通过智能运维系统,组织可以实现自动化运维和预测性维护,提高运维效率和可靠性,降低维护成本和风险,以支持业务的持续发展。智能运维系统可以帮助组织更好地管理其云计算环境和容器化环境。随着云计算和容器化技术的普及,组织需要更好地管理其云计算环境和容器化环境的运维活动和事件。通过智能运维系统,组织可以自动化监控和记录其云计算环境和容器化环境的运维活动和事件,自动化识别和解决运维问题,以提高运维效率和可靠性。智能运维系统是一种重要的解决方案,可以利用人工智能和机器学习等技术,自动化监控、分析和优化计算机系统和应用程序的运维活动和事件,提高运维效率和可靠性,降低维护成本和风险,支持业务的持续发展。通过综合考虑组织的需求、业务流程和技术架构等因素,选择适合其需求的智能运维系统,并进行有效的定制化配置和集成,可以更好地实现运维自动化和优化的目标。

统一访问控制运维控制与审计(OMA)的解决方案有哪些?

数据库审计系统是一种用于监控和记录数据库活动的解决方案。它可以帮助组织监控数据库的安全性、完整性和可用性,以及满足监管和合规性要求。数据库审计系统可以捕获和记录数据库的所有活动,例如用户登录、查询、更新、删除、备份和恢复等,并生成详细的审计日志和报告。数据库审计系统通常由一系列应用程序和工具组成,包括日志收集器、审计引擎、分析和报告工具等。这些工具和应用程序可以帮助组织更好地管理其数据库审计流程,并提供详细的审计日志和报告。

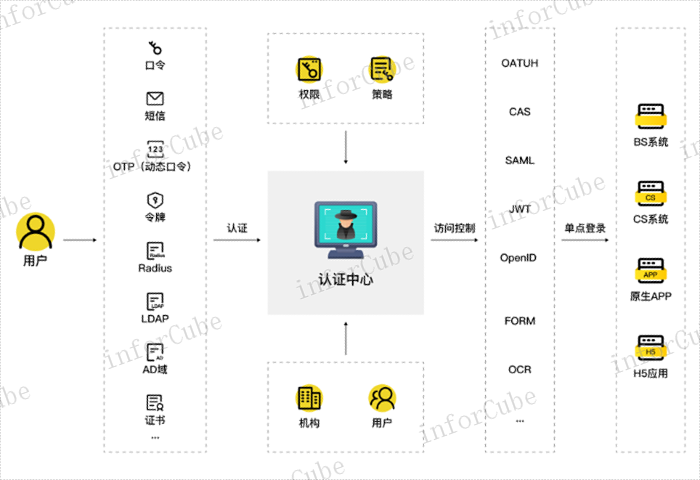

IAM系统是一种用于管理组织内部用户身份和访问权限的解决方案。它可以帮助组织确保用户只能访问他们需要的资源,并保障组织的安全性和合规性。IAM系统可以帮助组织实现身份管理。通过IAM系统,组织可以管理用户的身份信息,包括用户的姓名、职位、联系方式、账号等信息。组织可以使用IAM系统来创建、修改、删除用户账号,并为用户分配不同的访问权限,以确保用户只能访问他们需要的资源。IAM系统可以帮助组织实现访问管理。通过IAM系统,组织可以管理用户对不同资源的访问权限。组织可以使用IAM系统来创建、修改、删除用户的访问权限,以确保用户只能访问他们需要的资源,并避免未经授权的访问。IAM系统可以帮助组织实现认证和授权管理。通过IAM系统,组织可以管理用户的认证和授权信息。组织可以使用IAM系统来确保用户在登录时提供正确的身份信息,以及在访问资源时被正确授权。企业运维管理建设思路与步骤是什么?

IAM系统可以帮助组织更好地管理其云计算和移动设备环境。随着云计算和移动设备的普及,组织需要更好地管理其云计算和移动设备环境的用户身份和访问权限。通过IAM系统,组织可以管理用户在云计算和移动设备环境中的身份和访问权限,以确保安全和合规性。IAM系统是一种重要的解决方案,可以帮助组织更好地管理其用户身份和访问权限,实现认证、授权和访问管理,以提高组织的安全性和合规性,并管理其云计算和移动设备环境。在选择IAM系统时,组织需要考虑其需求、业务流程和技术架构等因素,并评估提供商和解决方案的功能、定制化能力、可扩展性、安全性、可靠性和成本等方面的差异,以选择适合其需求的解决方案。

全流量分析在运维行业有哪些落地场景?SSH应用

符合我国信创要求的运维安全管理产品有哪些?入侵防范

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

入侵防范