崩溃信息

移动应用安全沙箱技术为移动应用提供了一个受保护的运行环境,有效防止了数据泄露、权限滥用和隐私侵犯等安全风险。通过将开发完成的移动应用APP上传到管理平台并进行安全沙箱处理,应用程序能够在一个隔离的环境中执行,无需改变原有代码,安全沙箱的防护功能就被无缝集成进去。这样,即使在外部环境存在威胁,应用和其数据也能得到有效的保护。安全沙箱技术的实施加强了对敏感权限的控制,对个人隐私的保护,以及对数据的加密处理,同时也能够监测应用运行时的异常行为和潜在风险。在移动应用上线发布前,解决移动应用程序存在的安全漏洞,保障移动应用程序安全。崩溃信息

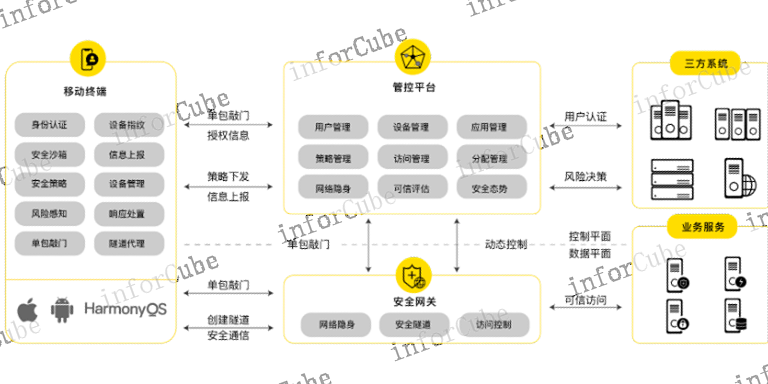

移动安全管理平台通过端侧、管侧和云侧的*面安全措施,确保了移动业务的 *方位安全。在端侧,采用多因素身份认证和系统级别设备管控强化用户身份的可信性和设备的安全性,同时应用粒度的安全沙箱技术保护移动应用不受逆向分析和篡改,网络层面的单包敲门和代理隧道技术保障通信安全,敏感数据和隐私信息得到有效保护。管侧的安全网关遵循*小化授权原则,通过网络分析引擎和微隔离防火墙实现网络隐身,双向证书认证和隧道加密通信确保数据传输安全,动态访问控制技术基于风险评估 *准控制网络访问,有效缩小攻击面。云侧的管控平台作为统一管理控制中心,提供用户、设备、应用、策略等管理功能,支持图形化大屏展示移动威胁态势,与第三方系统灵活集成,确保管理操作的便捷性和高效性,从而实现移动业务安全的*面管理和控制。这一综合防护体系为移动业务提供了坚不可摧的安全保障,保障了用户、应用、网络、数据及设备的安全可信。崩溃信息MSP产品不断深入能源、运营商、金融、政法、车联网等众多行业场景。

安全管理规范,移动业务安全解决方案,除了提供上述的各种技术手段解决移动业务安全风险,还要配套相应的安全管理流程规范和措施,做到从需求、设计、研发、测试、上线和运维等全流程的安全管理,充分发挥解决方案的防护效果。依据行业特点,制定的移动安全管理规范和措施,主要包括《移动设备安全管理标准规范》、《移动应用安全防护规范标准》、《Android安全编码规范》、《iOS安全编码规范》、《移动业务应用安全设计规范》、《移动业务应用上线发布流程规范》和《移动业务应用安全运维规范》等。

移动安全管理平台,采用自实现的信息推送服务,保证系统信息推送的高效和安全。推送服务,采用UDP协议和HTTP(S)协议结合方式,客户端通过周期性发送UDP报文向服务器进行保活,以维持用户的在线状态,由于UDP协议较为轻量级,无需维持长连接,资源消耗较少,服务器能够支撑用户数持续增加;对于具体的推送信息,采用HTTPS协议进行发送和接收,由于TCP协议的数据可靠传输,从而保证推送消息的可靠性,同时使用TLS协议,保证网络传输数据的安全性。

移动警务安全解决方案可保障移动警务信息的安全可控和警务工作的高效开展。

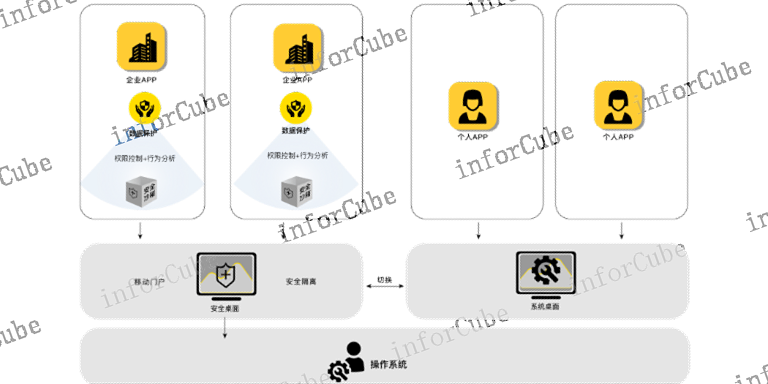

移动安全管理平台是一套综合性的安全*密决方案,旨在为移动业务提供*面的安全保障。在移动端,该平台以安全桌面APP作为 *心载体,通过应用商店实现移动应用APP的分发和安装,同时利用安全桌面作为移动门户和统一入口,负责文档材料和消息内容的分发,为终端用户提供便捷的使用帮助和问题反馈收集服务。在服务端,管理平台提供了一个直观的操作界面,使管理人员能够有效地进行用户管理、应用管理、设备管理、策略管理、报表管理和日志管理等日常操作管理和运行维护工作。该平台通过数据采集、风险分析和安全防护技术,为移动业务的全周期,包括需求设计、编码开发、系统测试、上线发布以及运维运营等阶段提供安全赋能。这样的一体化安全管理平台不 *实现了移动业务的统一高效管理,还提供了统一的安全防护和统一的风险监测,确保了移动业务的安全性和稳定性,为企业的移动化转型提供了坚实的安全基础。动态授权的能力主要是确保只有可信的访问主体,才能对授权业务应用可见、可连接、可访问。设备注销

移动设备安全解决方案提供灵活的策略配置、细粒度的管控措施和多种远程控制命令。崩溃信息

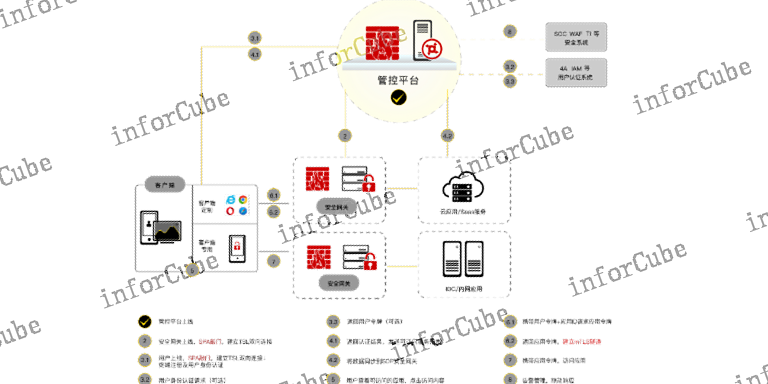

移动业务安全网关是一种基于软件定义边界(SDP)的零信任安全访问架构,专为移动应用与后端业务服务之间的通信安全而设计。该网关采用应用级双向认证和安全隧道技术,确保移动端到服务端的通信在动态访问控制和数据加密保护下进行,从而保障移动业务通信的安全性。通过动态防火墙和单包敲门机制,安全网关能够有效隐藏系统和业务应用,减少潜在的攻击面,提高移动业务的防护能力。此外,基于国密算法的双向认证安全隧道为移动端到服务端的网络传输提供了强有力的保护,确保数据在传输过程中的机密性和完整性。同时,安全网关还实现了基于风险的动态访问控制,根据*小权限原则,实时评估用户和设备的身份可信度,并根据评估结果动态调整访问权限。这种细粒度的访问控制确保了只有经过验证和授权的实体才能访问相应的业务资源,有效防止未授权访问和潜在的安全威胁。崩溃信息

上一篇: 哪个上讯数据网关是什么

下一篇: 系统安全加固