清理恢复环境

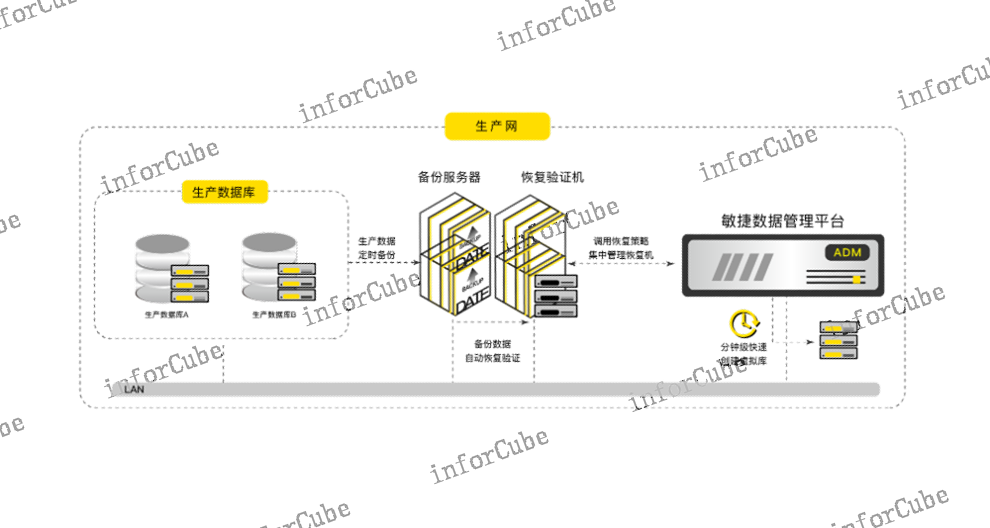

安全高效管理企业数据的关键在于构建一套综合的数据管理体系,该体系应涵盖数据的收集、存储、处理、分析和使用等各个环节。上讯敏捷数据管理平台ADM,企业能够依托其基于CDM的数据库虚拟化技术,实现数据全生命周期的安全高效管理。ADM不仅提供数据备份恢复、验证、敏感数据处理及分发交付等功能,确保数据的安全使用,同时优化了数据使用效率,降低了存储成本。通过数据备份管理、备份校验管理、数据副本管理和数据敏感数据处理管理等模块,ADM实现了数据复制容灾、存储管理和审计管理,自动化地控制了数据使用成本,管理了数据版本,促进了数据开发利用,从而充分挖掘了数据资产的潜在价值,为企业数据的安全高效管理提供了强有力的支持。ADM在处理数据上中下游流转的过程是集中统一的,通过全闭环式的传输保证了数据的安全。清理恢复环境

近年来,随着大数据、云计算、移动互联网等信息技术的不断深入,数据作为企业无形资产的潜在价值得到提升,虚拟化、云化的不断应用,带来了业务系统及数据的性增长。新技术的不断创新与应用,促使着数据使用场景不断增多,如何能将数据全生命周期的使用效率提高,同时降低成本,并使安全性得以保证,成为当下亟待解决的问题。基于上述问题的考虑,迫切需要一种既可以达到解放业务系统的效果,又可同时降低成本,并使安全性得以保证,又可以做到对数据的采集、传输、存储、使用、流转、管理等关键环节进行效率和安全双重保障的数据管理平台,由此ADM敏捷数据管理平台应运而生。备份数据的利用价值ADM的静态数据脱*功能内置丰富的仿真脱*算法。

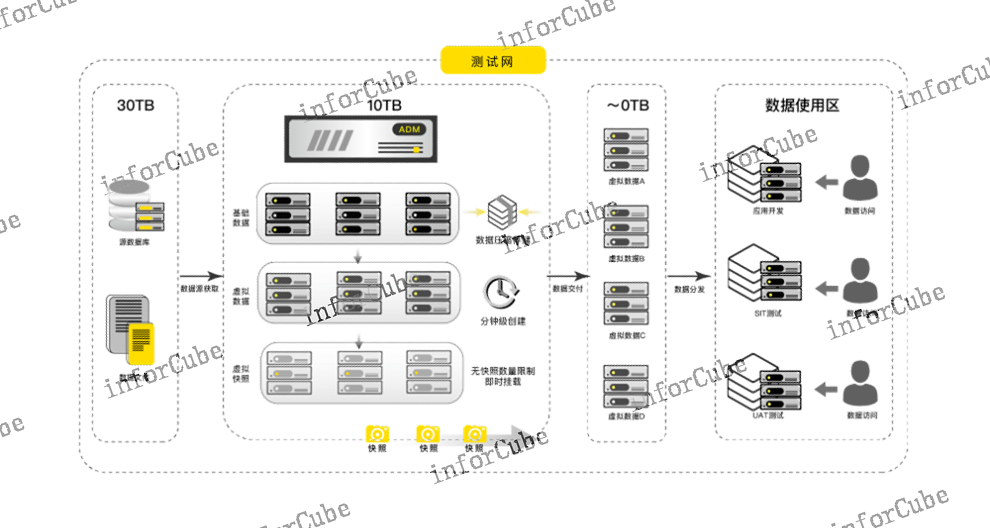

上讯敏捷数据管理平台ADM产品为非生产环境中的数据使用提供了大范围的安全性保障。ADM内置了双重敏感数据处理模式,一是通过基于虚拟数据库的方式,实现在虚拟环境中隔离和保护原始数据;二是数据抽取方式,支持从多种数据源中灵活抽取并进行变形处理。此外,ADM能够自动地发现敏感数据,智能定义敏感数据类型,并准确定位敏感数据源。结合丰富的算法和仿真字典库,ADM不仅确保变形后的数据保持业务属性,还保持了数据表间关系的业务一致性。为了集中管理数据使用流程,ADM跟踪数据流向,识别虚拟数据库的使用状态,实时拍摄快照,保留数据版本,实现了测试数据版本的快速回退,从而有助于对数据版本进行有效管理。这些功能共同作用,确保非生产环境数据的安全使用,同时满足企业对于数据安全性和合规性的需求。

随着我国数字化转型的深入,云计算、大数据、AI、5G等新技术、新产品被广泛应用,工业互联网、车联网等新模式、新场景不断涌现。数字化转型使物理世界与数字世界链接与融合,在提高全社会劳动生产率的同时,也使得数据安全的重要性愈发凸显。敏捷数据管理平台 ADM 产品,是以“数据” 为中心,以“安全”为前提,以“敏捷”为目的的一套上中下游数据统一管控的平台型解决方案,解决金融用户面临的数据交付周期长、存储资源消耗较大、数据孤岛难以管理等痛点问题,帮助用户实现数据使用的高效性与安全性,并在银行、证券等金融单位中得到***认可。ADM的副本数据管理功能通过远程数据复制保证测试数据的高可用性管理。

敏捷数据管理平台 ADM 产品,以“数据”为中心,以“安全”为前提,以“敏捷” 为目的,打造一套上中下游数据统一管控的平台型解决方案,解决金融用户面临的数据交付周期长、数据使用消耗较大存储资源、数据孤岛难以管理等痛点问题。敏捷数据管理平台, 围绕着**技术“虚拟数据库”技术,实现数据使用的全生命周期管理,帮助用户实现数据使用的高效性与安全性,在银行、证券等金融单位的数据治理中得到***认可。关键词:数据库虚拟化;数据治理;数据快速交付;数据脱敏;拷贝数据管理。

ADM支持多线程文件备份,支持海量小文件场景下的聚合策略进行文件备份。备份数据的利用价值

数据库虚拟化技术对源数据进行CDM原格式获取生成黄金副本作为基准数据,再虚拟化为多个副本挂载恢复。清理恢复环境

上讯敏捷数据管理平台(ADM)为数据管理员提供了一个智能的数据使用流程,管理员可根据需求申请数据,自助式地选择“数据源—数据使用者—数据目标”形成一个独*的授权容器,只需在容器界面上进行相应操作,即可获取想要的数据。后期如有数据追加,可通过DUMP文件导入方式直接导入虚拟数据库。同时,ADM提供的数据快照功能为数据版本的保留及使用提供了方便有效的手段,方便数据的版本管理和切换;当数据需要共享使用时,ADM可以快速创建所需时间点的虚拟数据库用于共享使用,且对数据的所有操作均在虚拟数据库中进行,并可以随时记录数据使用时的关键时间点,方便数据进行切换与共享发送,待数据使用完毕后,可按时回收销毁废弃数据,释放存储资源。清理恢复环境