敏感数据和变形规则绑定

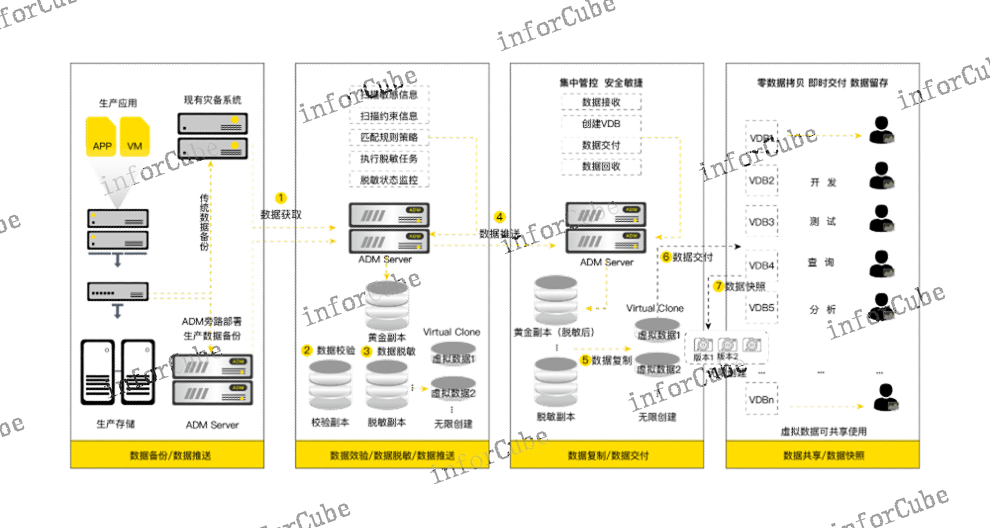

CDM作为数据副本的管理技术,它三大特征是:原格式、活跃的黄金副本、虚拟副本服务。其中原格式非常重要,数据格式同原数据格式一致的特性,可保障原生格式无需恢复,可直接挂载使用。活跃的黄金副本,即那些具备重要价值且被频繁使用或调用的数据拷贝,它们不仅保持了原格式的完整性,还通过动态利用展现了其宝贵的业务价值。虚拟副本服务是一种利用数据快照和克隆技术,创建不占用实际存储空间的多个可读可写副本,并直接挂载给服务器使用的服务,它允许用户访问和操作任何时间点的数据,打破了数据备份与使用的界限,实现了备份数据的灵活“盘活”。虚拟数据库技术是通过获取一份基础数据源,快速拉起多份虚拟数据库挂载给目标业务使用。敏感数据和变形规则绑定

上讯敏捷数据管理平台(ADM)产品研发从2014年开始,不断探索数据副本管理的模式,并与Gartner合作,从Gartner获取较多关于CDM技术的信息,结合国内市场需求对ADM产品打磨,*终敏捷数据管理平台ADM产品于2016年11月正式通过媒体发布。ADM产品是基于“CDM”技术的平台型数据管理产品,其设计理念为:以“数据”为中心;以“使用”为导向;以“安全”为前提;以“敏捷”为目的。有效性验证的业务增值,是经过传统的数据备份系统多年的数据量累积,数据恢复速度面临严重瓶颈,备份数据的验证变得费时费力,大量备份数据沦为“暗数据”,既没有规范管理形成有效资源,也没有脱*处理存在安全隐患等现象的破冰发展,敏捷数据管理平台ADM产品通过快速对备份数据进行恢复,实现了备份数据恢复有效性验证的增值功能。数据审计管理ADM数据脱*支持敏感数据定义识别与仿真脱*,保障数据流转环节的安全性。

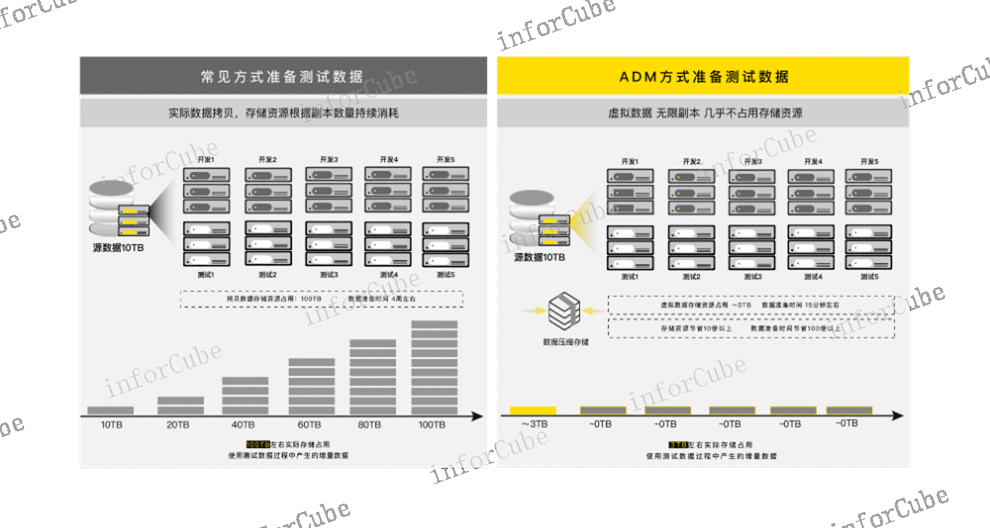

敏捷数据管理平台ADM测试数据管理场景及价值场景:测试环境是数据使用**为频繁的一个场景,涉及到数据交付、数据版本管理、数据安全管控等问题,也是数据治理**容易忽视的一个场景,做好测试数据的管理工作才会使得数据治理方案更加完善。价值:采用ADM实现测试数据管理,可以帮助用户实现测试数据的分钟级交付,提升百倍以上的数据交付能力;同时也可以帮助用户节约十倍以上的存储资源;可以帮助用户实现测试数据的版本管理,杜绝僵尸数据;同时也可以实现测试数据的集中统一管理,降低数据泄露的风险。

用户提出数据管理产品的上线既要满足云技术的部署带来数据迁移和历史备份数据接管的要求,又要对用户系统更新迭代导致副本数据使用管理需求增加、测试场景需求增加的问题予以解决,因此用户对CDM的部署方式提出了要求:即适应混合多云环境,支持BaaS和订阅的模式部署。敏捷数据管理平台(ADM)产品具备灵活的部署模式,既支持单机部署,也支持高可用部署、多云混合部署,且每个功能均支持在线扩展,具备扩展的便捷性。在混合多云环境中,只需要将ADM在每朵云中进行部署,即可实现备份数据、副本数据的多云间统一管理,并支持在每朵云中创建虚拟数据,实现数据的分钟级快速交付;在云环境中的测试环境,可以利用云主机的快照功能及ADM的虚拟数据功能,达到整个测试环境的版本管理(包括系统、数据),达到数据使用及管理的便利性。

ADM企业级副本数据管理(CDM)产品。

备份产品通过数据去重、压缩技术减少冗余和文件大小,利用增量和差异备份*备份更改的数据,以及自动化和策略管理来避免不必要的备份,从而有效节省数据存储空间。上讯敏捷数据管理平台ADM通过两大创新技术实现了数据存储成本的倍数级节约。首先,其内置的高效压缩存储池能将数据压缩约3:1,实现存储即压缩,大幅降低备份数据的存储需求。其次,利用数据库虚拟化技术,ADM能从单一基础数据快速生成多个虚拟数据库,这些虚拟库与原始数据高度一致,几乎不占用额外物理空间,*对新增写操作计费。因此,随着数据分发和应用场景的增加,虚拟库数量增长,而存储成本却成倍减少,极大提升了数据存储环节的效能和成本效益。ADM可对虚拟副本拍摄快照实现数据副本状态的保留进行灵活的数据版本管理,适用于数据库和文件。恢复及验证工作

ADM脱*功能支持保留原有数据含义的仿真型脱*规则,支持中文字典库与编码字典库。敏感数据和变形规则绑定

上讯敏捷数据管理平台(ADM)的备份校验管理模块是专为确保备份数据质量和可靠性而设计的关键组件。该模块与第三方备份系统(如NetBackup、Commvault、NetWorker等)无缝对接,实现对存储资源、恢复服务器和任务的集中管理。它自动化执行备份数据的恢复和校验流程,确保每次备份都能顺利恢复,维护数据的完整性和可恢复性。此外,它还支持跨平台的数据恢复,自动清理恢复环境和资源调配,大幅提升了数据备份校验的效率和安全性,满足了企业对高效、自动化备份管理的需求。敏感数据和变形规则绑定