自动化优化

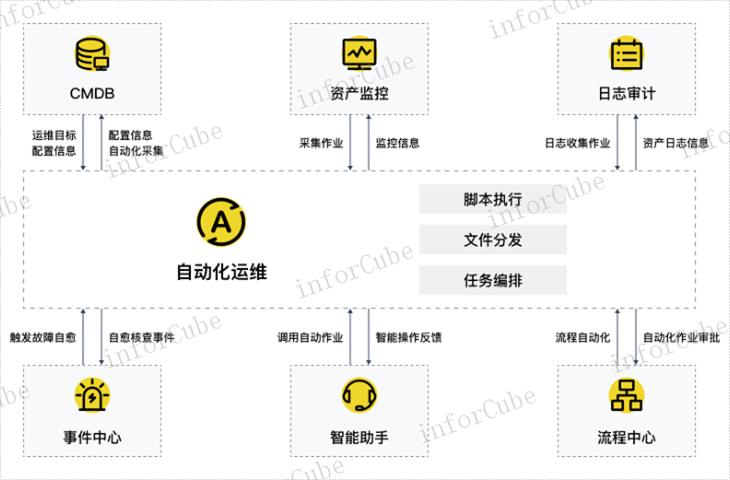

数据库作为核*业务资产包含大量的关键数据和敏感信息,如果在运维过程中不做任何管控,会存在运维人员由于误操作或恶意操作导致业务无法正常运行、敏感信息泄露等风险。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供数据库协议运维管控能力。在访问控制层面,提供精细的授权策略,确保运维人员权限*小化;在操作控制层面,对会话进行实时监控,并依据预先配置的审计策略,实现风险操作实时命令阻断、会话阻断,预防潜在危险发生;在安全审计层面,全*记录数据库操作,以便进行异常问题追踪。数据库协议运维管控,确保了数据库运维操作的合规性和可追溯性,同时保护了关键数据和敏感信息安全。应用自动化工具与机制,实现工单的自动指派、自动创建、自动关单、自动委托等工作场景。自动化优化

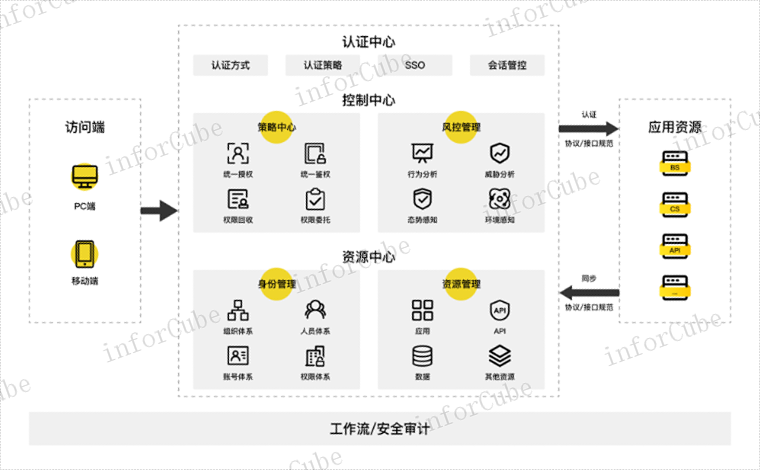

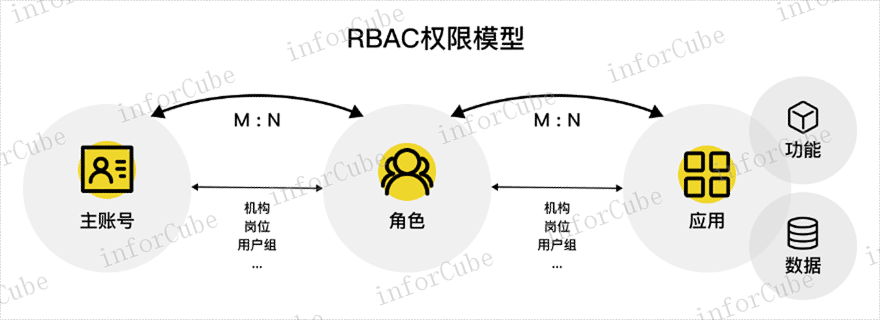

随着员工规模的扩大,工作范围划分更加细致,传统堡垒机内置固定角色权限的管理模式,已经不能满足组织更细粒度的职责划分需求和*小权限原则的安全需求。 InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供角色权限自定义功能。管理员可灵活定义不同角色,并依据实际业务需求和安全策略合理分配和管理角色所拥有的权限。角色权限的设置可细化到按钮级,满足权限精细化管理需求;也支持独*配置申请、审批权限,满足高风险操作和临时授权场景下的权限管理机制。 角色权限自定义,确保每个用户*被赋予完成其工作所必须的*小权限,以降低潜在的安全风险。账号治理全场景可视化流程跟踪,实现工单流转可视化、工单处理时效可视化、工单状态可视化,让服务可跟踪提升效率。

为防止内部攻击和数据泄露,企事业单位需依据权限*小化原则,明确运维人员权限范围,控制其*能访问获得授权的目标设备。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA),通过分析运维人员的运维目标设备及授权设备的进程、地址以及端口,如果在运维过程中跳转访问其他未经授权的设备,访问会被阻断并且生成告警,确保权限被*小化控制,运维操作合法。运维防跳转功能,控制运维目标合法性,严格限制越权操作,降低单位遭遇内部攻击和数据泄露的风险。

面对突发情况、应急响应、升级维护、审计检查等临时性的运维需求时,企事业单位需要为运维人员临时授予特定时间段内,超越其常规权限的临时性运维*限,在保障业务正常运行和信息安全的前提下,降低因权限滥用带来的风险。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供工单运维能力。在需要进行临时授权时,管理员可以通过创建工单,为运维人员授予指定时间段内,指定资源的运维*限,并可以对文件传输操作进行细粒度权限管控。工单创建成功后,运维人员可在指定时间段内运维目标设备。授权期满系统将自动回收权限,形成临时授权流程闭环。工单运维,根据实际需要进行灵活的运维临时授权,遵循权限*小化原则的同时,有效降低权限滥用带来的安全隐患。上讯信息智能运维安全管理平台可以解决哪些问题?

InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA),从运维的授权管控、操作控制、访问控制等多个层面进行精细化管控,确保运维操作合法可控。例如:多维度多粒度的动态授权机制,实现了权限的灵活化、精*化、动态化管控;通过严格限制访问时间段的临时工单授权,即保证运维*限细粒度管控,也满足资产临时运维的需求;基于多种种特殊运维场景和多级审批流程,保证运维人员在特殊情况下排障工作及时进行;实时监控会话,结合高危命令配置,阻止正在进行的攻击,防止发生额外的损害;高安全性的密码会同、双人协作与命令复核,加强核*数据安全性;控制运维目标合法性,严格限制越权操作,降低内部攻击和数据泄露风险;实时监控网络活动,及时发现并阻止异常绕行行为;所有运维操作都会被记录并回放,确保每一步都有迹可循。智能运维安全管理平台SiCAP支持多级审批流程配置功能。安全测试

智能运维安全管理平台SiCAP支持资产自动发现,简化资产录入流程。自动化优化

InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA),产品全自主研发并适配信创国产化,支持“飞腾、海光、鲲鹏”国产处理器以及主流国产操作系统、国产数据库、国产中间件等,赋能信创适配产业建设,为企业提供支持信创适配的智能安全运维解决方案。SiCAP深度适配和兼容主流国产化操作系统、数据库、网络设备等的运维与审计。包括但不限于:所有国产操作系统;TiDB、OceanBase、PolarDB、GaussDB、TDSQL、AnalyticDB、KingBase(金仓)、GBASE(南大通用)、神通、达梦等国产操作系统;华为、华三、锐捷、迈普等国产网络设备。自动化优化