混合办公

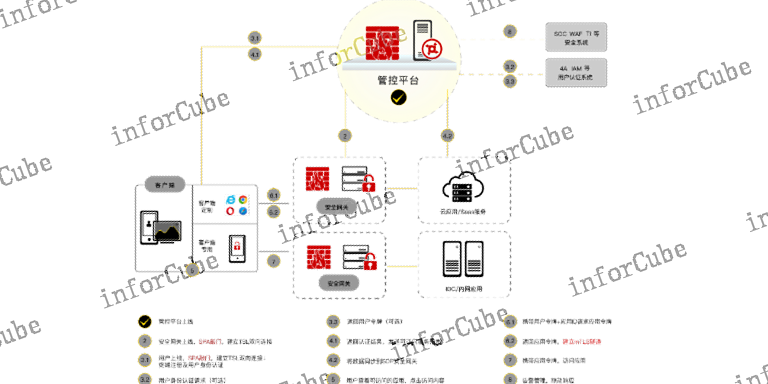

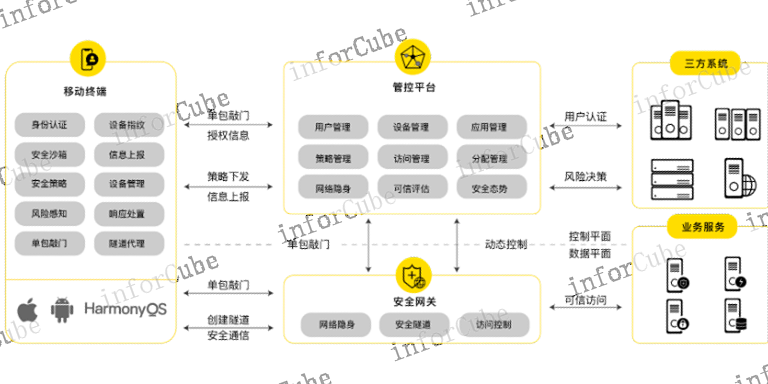

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过轻量化沙箱监测探针,基于ATT&CK攻击框架,持续监测风险威胁,进行实时评估研判,动态授予访问权限,确保用户、设备、应用、网络和数据的安全可信。通过移动威胁监测防御,感知企业移动业务的整体安全态势,通过数据处理和统计分析进行可视化展现。终端采用安全平行切面技术,无需改造业务代码或收集个人隐私,通过沙箱隔离和内视感知。混合办公

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,通过多因素的身份认证、系统级别的设备管控、应用粒度的安全沙箱、网络层面的单包敲门和代理隧道技术,实现用户身份可信认证、移动应用安全保护、网络通信安全保护、敏感数据泄露防护、隐私信息合规使用、移动设备安全管控和风险威胁监测防御,保障端侧的用户、应用、网络、数据及设备的安全可信。实时钩子拦截上讯零信任网络访问可实现风险威胁监测防御。

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,提供网络层面的隧道代理能力,通过基于国密算法的双向认证安全隧道,实现移动端到服务端的网络传输保护,保障移动业务通信安全,可以有效的保障移动应用和后台业务服务之间通信数据的保密性、完整性和可用性,使得在任意网络环境中都能够安全、高效地访问受保护的业务服务,确保网络可信。

设备安全管控

在设备使用阶段,提供设备安全配置,如控制外设访问的摄像头和控制应用使用的黑白名单等,且安全配置可在指定时空围栏生效;同时持续进行设备合规检测,如设备越狱、地理围栏和应用黑白名单等,一旦设备出现违规行为,将立即发送告警信息,并执行响应动作,如锁定设备、***业务数据和恢复出厂设置等。另外,方案提供多种设备远程控制命令,如设备锁定、设备恢复出厂和企业数据擦除等,通过多种管控措施,确保移动设备安全可控。 上讯零信任网络访问可为企业提供更加强有力的安全措施,保障其移动业务的安全性和可靠性。

能源行业应用:随着数字化建设的飞速发展,为方便企业员工进行移动办公、户外巡检等工作,企业采购许多移动设备,但同时也带来许多安全风险和管理挑战。设备资产台账混乱,安装非业务应用,同时设备越狱和配置不当等安全风险也随之出现,企业移动设备管理面临巨大挑战。结合能源公司现有移动设备情况,在充分考虑其需求的前提下,针对移动设备进行安全保护,构建MDM场景下的企业级移动设备安全管理方案。该方案通过设备资产管理、设备安全管控和设备合规检测,实现移动设备从部署安装、注册使用到淘汰回收的全生命周期安全管理,确保移动终端可管控和业务数据可保护,保障能源移动业务安全稳定运行.针对移动化业务的终端及应用,进行统一管理、统一接入、统一防护和统一监测,统一技术标准,简化技术架构。SO库文件

上讯零信任网络访问通过安全沙箱技术,为移动应用构建零信任环境下的安全运行空间。混合办公

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过采用先进的单包敲门技术,能够有效地隐藏系统的网络架构和业务应用,从而大幅降低被攻击的风险。这种技术对使用可信设备的授权用户开放,允许他们看到并访问受保护的业务服务。通过这种方式,能够严格限制对敏感业务接口的访问,只允许通过验证的可信设备和用户进行交互,从而实现了对网络和业务服务的深层次隐藏。混合办公