网络访问黑名单

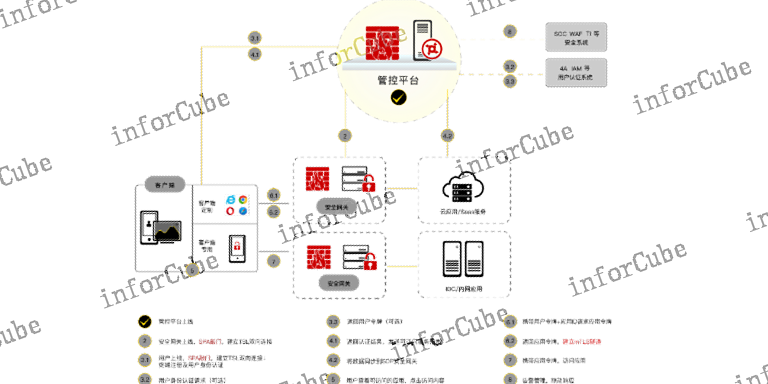

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。安全网关的管侧,通过网络分析引擎、微隔离防火墙、双向证书认证、隧道加密通信和动态访问控制技术,实现网络及业务的隐身、传输数据的加密保护和基于风险的动态访问控制,有效收敛网络攻击暴露面,保障业务应用网络访问的安全可信和数据传输的安全可靠,实现移动端到服务端的双向认证和传输数据加密保护,保障数据的机密性、完整性和可用性,使得在任意网络环境中都能够安全、高效地访问受保护的业务服务,确保网络可信。上讯零信任网络访问可保障端侧的用户、应用、网络、数据及设备的安全可信。网络访问黑名单

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过动态加载和代理过滤技术,构建应用隔离运行环境,实现应用权限控制、应用隐私保护、数据防泄漏、数据加密保护、运行环境风险和威胁攻击行为监测,增强移动应用程序和运行时的安全性。通过应用安全沙箱技术,实现移动业务敏感数据的安全保护,在数据存储时进行文件透明加密、保护存储数据安全,在数据使用时进行页面防截屏、内容防复制、页面数字水印、保护数据使用的安全,确保数据只能在可信应用之间进行分享、不允许随意的分享和转发,在数据传输时进行数据安全加密和完整性校验、保护数据的传输安全,数据用完后及时进行数据销毁、避免敏感业务数据的残留和泄露,实现业务数据从存储、使用、传输到销毁的全周期保护。合规状态上讯零信任网络访问可通过快速响应机制,有效降低安全事件对企业运营的影响。

上讯零信任安全访问控制,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。通过集成多种安全技术和措施,如安全沙箱、安全隧道、多因素认证和数据加密等,构建了一个多层次的防御体系。这种纵深防御策略能够在多个层面上抵御复杂的网络攻击,增强了系统的抗攻击能力,有效保障企业业务数据的安全性,同时提升企业移动安全防护强度。

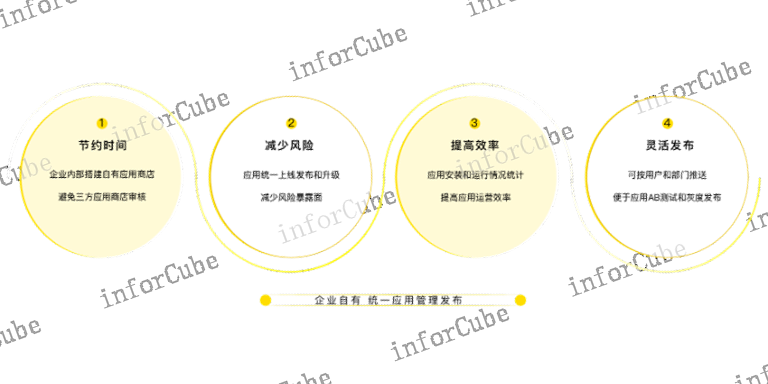

企业移动应用商店,为企业提供应用的集中管理和统一发布入口,并支持各版本应用的下载安装使用情况统计。不同于第三方移动应用商店,在企业内部进行应用APP的上线分发和版本升级,有效避免移动应用的伪造和仿冒,保护移动应用安全。移动应用在发布时,可以灵活分配到部门、用户和设备,实现移动应用的灰度发布,也可以根据应用版本信息,进行应用更新升级。移动应用商店,可以与应用安全检测、应用安全加固、应用安全沙箱等功能进行无缝结合,为移动应用提供多维度的安全防护.及时预警移动设备的安全异常情况。

上讯零信任网络访问,遵循零信任软件定义边界安全架构,将控制平面和数据平面分离,分为移动终端、安全网关和管控平台三个部分,通过相互协作联动,实现移动业务的可信安全防护。移动终端的端侧,提供细粒度的安全沙箱,通过动态加载和代理过滤技术,构建应用隔离运行环境,实现应用权限控制、应用隐私保护、数据防泄漏、数据加密保护、运行环境风险和威胁攻击行为监测,增强移动应用程序和运行时的安全性,确保在非可信环境下运行的移动应用的数据安全保护、敏感权限控制和风险威胁防御,如防止数据泄露的截屏、水印、复制粘贴等。,实现设备、应用、网络和数据的可信防护。一体化细粒度

上讯零信任网络访问有代理隧道功能。网络访问黑名单

移动应用运行在十分复杂的个人自带设备环境中,风险威胁可能随时发生,企业移动应用运行时的安全状态,如果不能实时持续监控将无从得知,如应用运行环境是否存在异常、应用是否遭受恶意攻击、应用操作行为是否越权和应用操作是否引起敏感数据泄露等,从而无法保障移动应用的安全可靠运行,也不能及时根据风险情况调整用户授权和访问控制状态,需要按照零信任理念,构建持续监测机制和动态调整访问权限的能力。上海上讯信息技术股份有限公司自主研发的零信任网络访问,通过安全沙箱、建立安全隧道、进行风险监测和加强数据保护等措施,可实现移动业务应用从集成到响应处置的全生命周期安全防护,提升移动办公的安全性,确保企业数据和信息资产在移动环境中的安全性,同时通过快速响应机制,有效降低安全事件对企业运营的影响。网络访问黑名单