山西分布式堡垒机

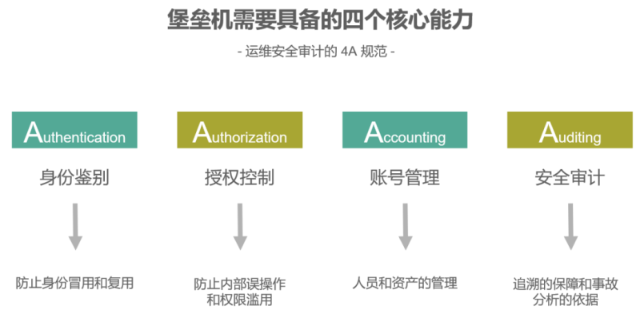

堡垒机的功能有以下几点:1、事前授权:堡垒机通过权限管理功能,实现对运维人员的身份认证和权限控制。在运维操作前,堡垒机会对运维人员的身份进行验证,并根据其角色和权限,确定其可以访问的设备和可以执行的操作。这样,就能有效防止未经授权的运维操作,确保系统安全。2、事中监察:在运维操作进行过程中,堡垒机通过实时监控和录像功能,对运维人员的操作行为进行记录和分析。一旦发现异常操作或违规行为,堡垒机会立即发出报警,并可以阻止操作继续进行。这样,就能及时发现并处理安全风险,防止事故发生。3、事后审计:运维操作完成后,堡垒机会生成详细的操作日志和报告,供管理人员进行事后审计。通过审计日志,可以追溯运维人员的操作行为,找出潜在的安全隐患,并为改进运维流程提供依据。这样,就能确保运维过程的安全可控,提高运维效率和质量。用户可以通过堡垒机设置权限管理,严格控制不同用户的访问和操作权限。山西分布式堡垒机

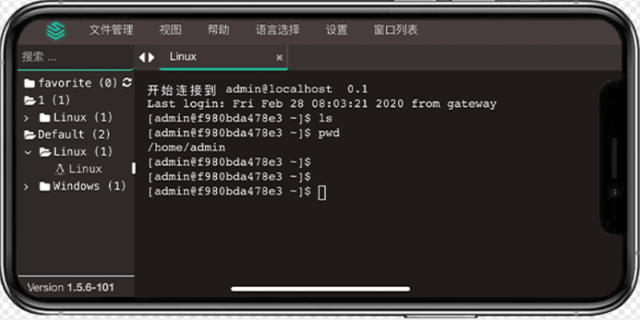

堡垒机通过SSH方式,为K8s集群的管控提供了以下支持:1、集中身份认证与权限管理:堡垒机支持对运维人员的身份进行集中认证,确保只有经过授权的人员才能访问K8s集群。同时,堡垒机还可以根据人员的角色和职责,为其分配不同的权限,实现精细化的权限管理。这样一来,既保证了集群的安全性,又提高了运维效率。2、安全审计与追溯:堡垒机对运维人员在K8s集群上的所有操作进行记录,包括操作的时间、地点、人员以及具体操作内容等。这些记录可以用于事后审计和追溯,帮助企业发现潜在的安全风险和问题,及时采取措施进行防范和处理。安全审计堡垒机厂家电话堡垒机采用先进的加密技术,确保SSH连接的安全性,防止数据泄露。

堡垒机作为一种安全设备,可以有效防止未经授权的访问和攻击,它通过集中管理和控制所有的远程访问请求,将所有的SSH连接都经过堡垒机进行中转,从而实现对网络设备的管控。这种方式可以避免直接将SSH端口暴露在公网上,减少了被攻击的风险。堡垒机提供了丰富的安全功能,如身份认证、访问控制、审计等。通过堡垒机,管理员可以对用户进行身份验证,确保只有授权的用户才能访问网络设备。同时,堡垒机还可以根据用户的权限设置访问控制策略,限制用户对网络设备的操作范围,提高了系统的安全性。此外,堡垒机还可以记录和审计用户的操作日志,方便管理员进行安全审计和追溯。

堡垒机在数据库安全管理中的优势有:1、集中化管理:堡垒机将分散在各个数据库服务器上的运维操作集中到一个平台上进行管理和控制,提高了运维效率和管理水平。2、安全性提升:通过SSH协议建立远程连接,可以确保数据传输的安全性,防止数据泄露和篡改。同时,堡垒机的身份认证和访问控制功能可以有效防止未经授权的访问和操作。3、操作审计与追溯:堡垒机可以记录运维人员的所有操作行为,包括登录时间、执行命令等,为后续的审计和追溯提供了有力支持。4、灵活性与可扩展性:堡垒机支持多种数据库管理系统的管控,同时可以根据实际需求进行定制和扩展,满足企业不断增长的安全管理需求。堡垒机的事前授权、事中监察和事后审计功能相结合,为企业构建了一个多层次的安全防护体系。

K8s集群中的Pods是运行容器的可部署单元,通过堡垒机结合SSH协议,可以实现对Pods的远程管理和控制。具体步骤如下:1、配置SSH访问:在K8s集群的节点上配置SSH服务,并允许堡垒机通过SSH协议进行访问。同时,确保SSH服务的端口不被防火墙阻挡。2、账号映射:在堡垒机上创建与K8s集群节点对应的用户账号,并配置相应的访问权限。这样,用户就可以通过堡垒机登录到相应的节点,进而管理Pods。3、访问控制:堡垒机可以通过设置访问策略,控制用户对Pods的访问行为。例如,可以限制特定用户只能访问特定命名空间下的Pods,或者限制用户在特定时间段内对Pods进行管理操作。堡垒机支持多种操作系统和数据库类型,具有良好的兼容性和可扩展性。金融堡垒机工厂直销

堡垒机具备高可用性和可扩展性,能够应对不断增长的业务需求和用户规模。山西分布式堡垒机

堡垒机是一种网络安全设备,用于加强对企业内部网络的访问控制和安全管理,它作为一个中心节点,能够对所有的访问进行监控和管控,从而提高网络的安全性和可管理性。在企业内部,Windows、MySQL、Oracle、SQLServer、PostgreSQL等数据库是非常重要的数据存储和处理工具,因此,将堡垒机作为中心,对这些数据库进行管控,可以进一步加强企业的数据安全和管理效率。堡垒机可以通过访问控制策略,限制用户对数据库的访问权限。通过堡垒机,企业可以设定不同的用户角色和权限,对不同的数据库进行细粒度的管控。山西分布式堡垒机